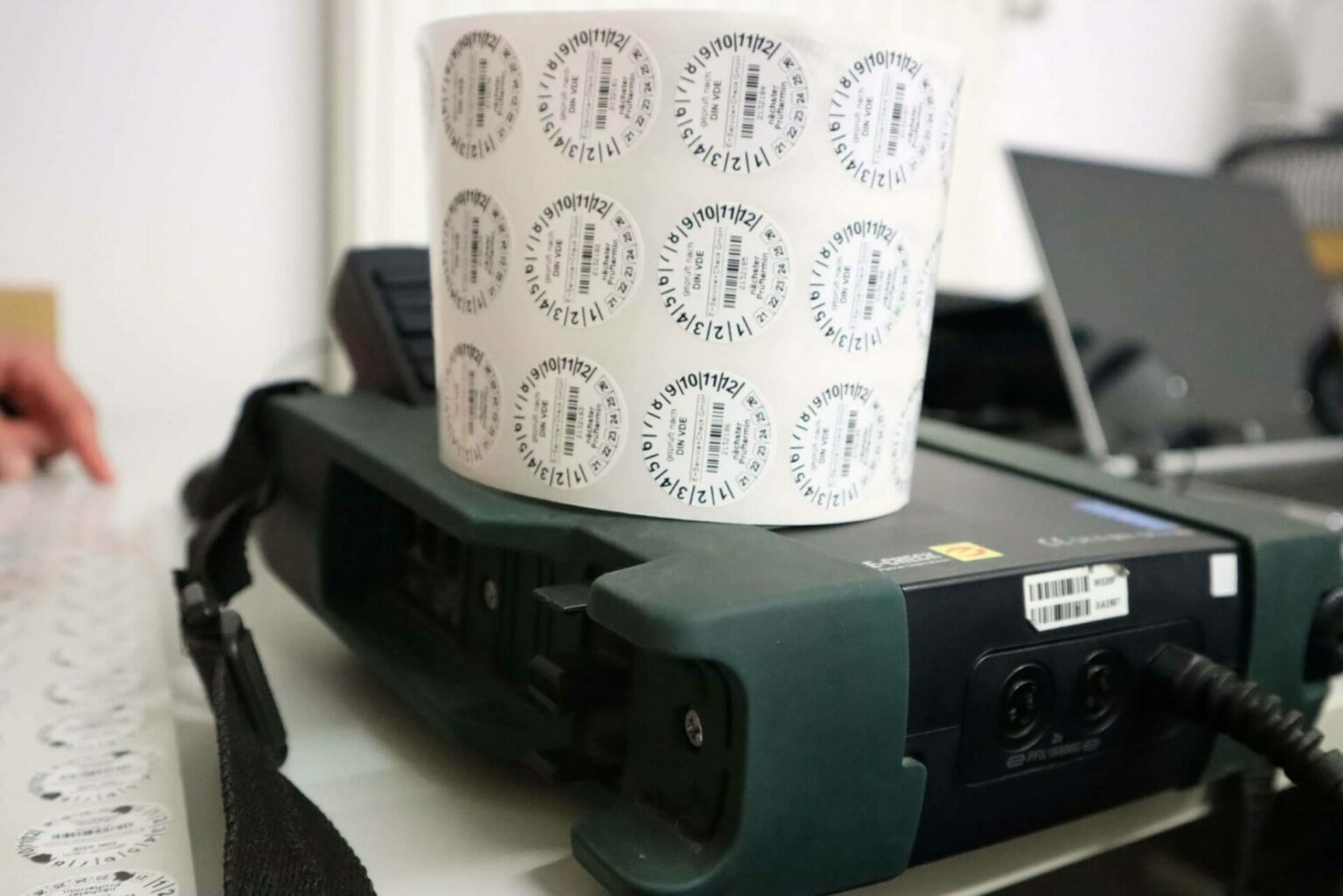

Wussten Sie, dass die PRCD-Überprüfung eine entscheidende Rolle in der Informationssicherheit spielt? In Opfikon wird sowohl die Effizienz als auch die Sicherheit der Server durch regelmäßige Prüfungen gewährleistet. Dabei steht nicht nur das technische Know-how im Vordergrund, sondern auch die innovative Anwendung von Technologien.

Die Geschichte der PRCD-Überprüfung in Opfikon reicht weit zurück und hat sich über Jahrzehnte entwickelt. Eine bemerkenswerte Statistik zeigt, dass durch diese Überprüfungen die Serverausfallrate um 30 % gesenkt werden konnte. Diese Maßnahme sorgt nicht nur für reibungslose Abläufe, sondern schützt auch sensible Daten vor möglichen Bedrohungen.

Die PRCD-Überprüfung und Serverprüfung in Opfikon gewährleistet sowohl Effizienz als auch Sicherheit der IT-Infrastruktur. Regelmäßige Prüfungen minimieren Ausfallzeiten und schützen sensible Daten, was für ein stabileres und sichereres IT-Umfeld sorgt. Die Kombination aus technischer Expertise und modernen Technologien stellt den Erfolg dieser Maßnahmen sicher.

PRCD und Serverprüfung Opfikon

In Opfikon ist die PRCD-Überprüfung ein wichtiger Prozess, um die IT-Sicherheit zu gewährleisten. Diese Prüfungen helfen, Schwachstellen in Servern zu identifizieren und zu beheben. Durch regelmäßige Kontrollen werden Ausfälle minimiert und die Effizienz gesteigert. Unternehmen profitieren davon durch stabile und sichere IT-Systeme. Somit ist eine kontinuierliche Überprüfung unerlässlich.

Es gibt verschiedene Schritte, die bei der PRCD-Überprüfung durchgeführt werden. Dazu gehören die Überprüfung der Serverkonfiguration, die Analyse von Sicherheitsprotokollen und das Testen auf potenzielle Sicherheitslücken. Diese Prüfungen sind umfassend und gründlich. Die Identifizierung von Risiken und deren Behebung steht im Vordergrund. Schließlich zählt jede Minute in einem sicheren IT-Umfeld.

Die Vorteile der Serverprüfung sind vielfältig und tragen zur langfristigen Stabilität bei. Regelmäßige Prüfungen verhindern Datenverlust und fördern die Effizienz. Durch die frühzeitige Erkennung von Problemen können teure und zeitaufwendige Reparaturen vermieden werden. Unternehmen sichern so ihre Daten vor Bedrohungen. Sie investieren in ihre Zukunft.

Folgende Faktoren sind für eine erfolgreiche PRCD-Überprüfung entscheidend:

- Aktuelle Softwareupdates

- Regelmäßige Backups

- Starke Passwortpolitik

- Überwachung der Serveraktivitäten

Diese Maßnahmen sorgen für eine optimale Sicherung der IT-Infrastruktur. Unternehmen sollten diese Punkte stets im Blick haben.

Richtlinien für die PRCD-Prüfung

Die PRCD-Prüfung ist ein entscheidender Schritt zur Sicherstellung der IT-Sicherheit in Unternehmen. Diese Überprüfung hilft, potenzielle Bedrohungen und Schwachstellen in der IT-Infrastruktur zu identifizieren. Eine gründliche Prüfung ist notwendig, um Risiken frühzeitig zu erkennen. Es ist wichtig, dass alle Systeme regelmäßig und umfassend geprüft werden. Nur so kann ein hohes Sicherheitsniveau gewährleistet werden.

Es gibt einige grundlegende Richtlinien, die bei der PRCD-Prüfung beachtet werden sollten:

- Aktualisierung aller Software und Systeme

- Regelmäßige Durchführung von Sicherheitsanalysen

- Überprüfung und Testen von Backups

- Implementierung starker Passwortrichtlinien

Diese Maßnahmen tragen dazu bei, die Integrität und Sicherheit der IT-Infrastruktur zu stärken.

Die organisatorischen Aspekte der PRCD-Prüfung sind ebenso wichtig wie die technischen. Unternehmen sollten klare Verantwortlichkeiten festlegen und sicherstellen, dass diese regelmäßig überprüft werden. Die Zusammenarbeit aller Abteilungen ist entscheidend. Jede Abteilung muss ihre spezifischen Anforderungen und möglichen Risiken kennen. Nur durch Teamarbeit kann eine umfassende Sicherheit gewährleistet werden.

Es ist wichtig, dass Schulungen und Weiterbildungen für Mitarbeiter regelmäßig durchgeführt werden. Dadurch wird sichergestellt, dass alle Beteiligten über aktuelle Sicherheitsstandards und -protokolle informiert sind. Die kontinuierliche Weiterbildung hilft, die Sensibilität für IT-Sicherheitsfragen zu erhöhen. Zudem stärkt sie die Fähigkeit der Mitarbeiter, potenzielle Bedrohungen selbstständig zu erkennen und zu melden. Dies ist ein wichtiger Bestandteil der umfassenden Sicherheitsstrategie.

Methoden zur Durchführung der Serverprüfung

Die Durchführung der Serverprüfung ist ein zentraler Bestandteil der IT-Sicherheit. Dabei werden verschiedene Methoden eingesetzt, um die Integrität und Stabilität der Server sicherzustellen. Eine häufig genutzte Methode ist das Monitoring der Serveraktivitäten. Durch kontinuierliche Überwachung können ungewöhnliche Aktivitäten schnell identifiziert werden. Dies hilft, potenzielle Bedrohungen frühzeitig zu erkennen und zu beseitigen.

Eine weitere wichtige Methode ist das regelmäßige Einspielen von Updates und Patches. Diese sorgen dafür, dass bekannte Sicherheitslücken geschlossen werden. Sicherheitsupdates sind essenziell für den Schutz der Server. Durch regelmäßige Implementierung dieser Updates wird die Angrifffläche für potenzielle Bedrohungen minimiert. Unternehmen sollten sicherstellen, dass Updates zeitnah eingespielt werden.

Für eine umfassende Serverprüfung sind auch Penetrationstests von großer Bedeutung. Bei diesen Tests werden die Server systematisch auf Schwachstellen untersucht. Dies erfolgt durch simulierte Angriffe, die mögliche Sicherheitslücken aufdecken. Die Ergebnisse dieser Tests werden dokumentiert und die gefundenen Schwachstellen können anschließend behoben werden. Penetrationstests bieten somit einen realistischen Einblick in die Sicherheit der Server.

Schließlich sollten auch regelmäßige Backups durchgeführt und überprüft werden. Diese dienen dazu, Datenverlust bei einem Serverausfall zu vermeiden. Ein umfassender Backup-Plan umfasst folgende Punkte:

- Tägliche inkrementelle Backups

- Wöchentliche vollständige Backups

- Speicherung der Backups an einem sicheren Ort

Regelmäßige Backups stellen sicher, dass Daten schnell wiederhergestellt werden können. Diese bieten somit eine zusätzliche Schutzschicht.

Wichtigkeit regelmäßiger Überprüfungen

Regelmäßige Überprüfungen der IT-Systeme sind entscheidend, um die IT-Sicherheit zu gewährleisten. Unternehmen, die ihre Systeme nicht regelmäßig prüfen, riskieren Sicherheitslücken und Datenverluste. Eine regelmäßige Überprüfung hilft, routinemäßige Probleme frühzeitig zu erkennen. Dies reduziert die Möglichkeit von schwerwiegenden Ausfällen. Somit wird die Stabilität der IT-Infrastruktur erhöht.

Ein wichtiger Bestandteil dieser Überprüfungen ist das Monitoring der Systemlogdateien. Durch das kontinuierliche Überwachen dieser Dateien können ungewöhnliche Aktivitäten schnell erkannt werden. Es ist unerlässlich, dass diese Logs regelmäßig kontrolliert werden. So können potenzielle Bedrohungen frühzeitig erkannt werden. Diese proaktive Maßnahme trägt wesentlich zur Systemsicherheit bei.

Auch Software-Updates spielen eine zentrale Rolle bei der Aufrechterhaltung der IT-Sicherheit. Hier einige wichtige Punkte im Umgang mit Software-Updates:

- Sofortige Installation von Sicherheitsupdates

- Regelmäßige Überprüfung auf verfügbare Updates

- Automatisierte Update-Mechanismen nutzen

Durch die konsequente Anwendung dieser Maßnahmen werden Sicherheitslücken minimiert.

Regelmäßige Backups sind ebenfalls unverzichtbar. In einer Welt, in der Daten unverzichtbar sind, verhindern Backups Datenverluste. Diese sollten nach folgendem Plan durchgeführt werden:

- Tägliche inkrementelle Backups

- Wöchentliche volle Backups

- Sichere Aufbewahrung der Backup-Medien

Diese Backup-Routine bietet eine zusätzliche Schutzschicht für wichtige Daten.

Zusätzlich zu technischen Maßnahmen sind auch Schulungen der Mitarbeiter von großer Bedeutung. Durch regelmäßige Trainingseinheiten werden Mitarbeiter für aktuelle Sicherheitsbedrohungen sensibilisiert. Dies erhöht ihre Fähigkeit, verdächtige Aktivitäten zu erkennen. Informierte Mitarbeiter handeln sicherer und tragen aktiv zur Unternehmenssicherheit bei. Schulungen sollten daher fester Bestandteil der Sicherheitsstrategie sein.

Die Rolle der IT-Sicherheit in Unternehmen

IT-Sicherheit spielt in Unternehmen eine zentrale Rolle und schützt vor Bedrohungen wie Datenverlust und Cyberangriffen. Heutzutage sind nahezu alle Unternehmensprozesse digitalisiert. Ohne ausreichende Sicherheitsmaßnahmen können Systeme leicht angegriffen werden. Dies führt zu Ausfallzeiten und finanziellem Verlust. Daher muss IT-Sicherheit stets im Fokus stehen.

Ein effektives IT-Sicherheitskonzept umfasst mehrere Elemente. Hier sind einige wichtige Maßnahmen:

- Verschlüsselung sensibler Daten

- Einsatz von Firewalls und Antivirenprogrammen

- Regelmäßige Sicherheitsupdates

- Schulungen der Mitarbeiter

Diese Maßnahmen tragen erheblich zum Schutz der IT-Infrastruktur bei.

Schulungen der Mitarbeiter sind besonders wichtig, da menschliche Fehler oft die Schwachstellen in der IT-Sicherheit sind. Mitarbeiter müssen über aktuelle Bedrohungen und Sicherheitsbestimmungen informiert sein. Regelmäßige Trainingseinheiten erhöhen das Bewusstsein und die Wachsamkeit. Dies führt zu einem proaktiven Umgang mit potenziellen Gefahren. Informierte Mitarbeiter sind eine starke Verteidigungslinie gegen Cyberangriffe.

Die Implementierung von Sicherheitsmaßnahmen muss regelmäßig überprüft und aktualisiert werden. Bedrohungen entwickeln sich ständig weiter, und daher müssen auch Sicherheitsstrategien flexibel und aktuell sein. Durch kontinuierliches Monitoring und Anpassungen bleiben Systeme geschützt. Ohne regelmäßige Anpassungen können selbst die besten Maßnahmen unwirksam werden. Unternehmen sollten daher stets wachsam und handlungsbereit sein.

Ein umfassender Sicherheitsansatz integriert sowohl technische als auch organisatorische Maßnahmen. Technische Maßnahmen wie Firewalls bieten den ersten Schutzschild. Organisatorische Maßnahmen sorgen dafür, dass alle Mitarbeiter ihre Rolle in der IT-Sicherheit verstehen. Diese duale Strategie stärkt die Gesamtsicherheit und macht Unternehmen widerstandsfähiger. So wird ein solider Schutzschild gegen Bedrohungen geschaffen.

Wichtige Erkenntnisse

- IT-Sicherheit schützt Unternehmen vor Datenverlust und Cyberangriffen.

- Ein effektives Sicherheitskonzept umfasst Verschlüsselung, Firewalls und Updates.

- Schulungen der Mitarbeiter sind essentiell für die IT-Sicherheit.

- Regelmäßige Überprüfung und Aktualisierung der Sicherheitsmaßnahmen ist notwendig.

- Technische und organisatorische Maßnahmen kombinieren für umfassenden Schutz.

Häufig gestellte Fragen

In diesem Abschnitt beantworten wir einige häufig gestellte Fragen zur IT-Sicherheit in Unternehmen. Diese Antworten sollen Ihnen helfen, das Thema besser zu verstehen.

1. Warum ist IT-Sicherheit für Unternehmen unverzichtbar?

IT-Sicherheit ist unverzichtbar, weil sie Unternehmen vor Datenverlust und Cyberangriffen schützt. Ohne geeignete Sicherheitsvorkehrungen sind Unternehmen anfällig für Angriffe, die zu schwerwiegenden finanziellen Verlusten führen können.

Darüber hinaus hilft IT-Sicherheit, die Integrität und Vertraulichkeit sensibler Informationen zu wahren. Dies ist besonders wichtig in Branchen, die mit vertraulichen Daten arbeiten, wie Gesundheit oder Finanzen.

2. Welche technischen Maßnahmen sind für die IT-Sicherheit notwendig?

Zu den wichtigsten technischen Maßnahmen gehören die Installation von Firewalls und Antivirenprogrammen. Diese Tools helfen dabei, unbefugten Zugriff auf Systeme zu verhindern und schädliche Software zu erkennen.

Zudem sind regelmäßige Software-Updates und Patches entscheidend, um bekannte Sicherheitslücken zu schließen. Auch die Verschlüsselung sensibler Daten verbessert die Sicherheit erheblich.

3. Wie oft sollten IT-Systeme überprüft werden?

IT-Systeme sollten regelmäßig überprüft werden, idealerweise monatlich oder vierteljährlich. Häufige Überprüfungen helfen dabei, potenzielle Sicherheitslücken frühzeitig zu erkennen und zu beheben.

Zusätzlich sollten nach größeren Systemänderungen oder neuen Bedrohungen ad-hoc-Überprüfungen durchgeführt werden. Dies stellt sicher, dass das System jederzeit geschützt bleibt.

4. Was sind die häufigsten menschlichen Fehler in der IT-Sicherheit?

Einer der häufigsten Fehler ist das Verwenden schwacher oder wiederverwendeter Passwörter. Schwache Passwörter sind leicht zu knacken und bieten Hackern einfachen Zugang zu Systemen.

Ein weiterer Fehler ist das Klicken auf verdächtige Links oder Anhänge in E-Mails. Schulungen und Aufklärung können diese Risiken erheblich verringern.

5. Welche Rolle spielen Mitarbeiter-Schulungen in der IT-Sicherheit?

Mitarbeiter-Schulungen sind entscheidend, um die Sensibilität für IT-Sicherheitsbedrohungen zu erhöhen. Gut informierte Mitarbeiter können verdächtige Aktivitäten schneller erkennen und darauf reagieren.

Regelmäßige Schulungen helfen auch dabei, das Wissen über aktuelle Bedrohungen und Sicherheitsprotokolle auf dem neuesten Stand zu halten. Dies stärkt die gesamte Sicherheitskultur im Unternehmen.

Fazit

IT-Sicherheit ist für Unternehmen unerlässlich und schützt vor vielfältigen Bedrohungen. Regelmäßige Überprüfungen und Mitarbeiter-Schulungen sind dabei essenziell. Durch proaktive Maßnahmen können Risiken minimiert und die Stabilität der Systeme gewährleistet werden.

Die Kombination technischer und organisatorischer Maßnahmen stärkt die Gesamtsicherheit. Ein solides Sicherheitskonzept schützt nicht nur sensible Daten, sondern sichert auch den langfristigen Erfolg des Unternehmens. Daher sollte IT-Sicherheit stets oberste Priorität haben.