Stellen Sie sich vor, in einem Unternehmen werden täglich Tausende von sensiblen Daten verarbeitet, ohne dass jemand merkt, dass der Server nicht ordnungsgemäß geprüft wurde. Genau hier setzt die PRCD (Prüfung Regler Computer- und Datenverarbeitung) und die Serverprüfung Worb an. Durch präzise und regelmäßige Prüfungen können Sicherheitslücken geschlossen und Datenverlust verhindert werden.

Historisch gesehen, hat die Stadt Worb eine Vorreiterrolle bei der Implementierung von IT-Sicherheitsprotokollen eingenommen. Mit einem Anstieg der Cyberkriminalität um etwa 30 % in den letzten Jahren, wird die Bedeutung solcher Prüfungen immer deutlicher. Die präzise Fehleraufnahme und -behebung durch PRCD ist dabei eine essentielle Lösung im Kampf gegen Cyberbedrohungen.

Die PRCD (Prüfung Regler Computer- und Datenverarbeitung) und Serverprüfung in Worb sorgen durch regelmäßige Überprüfungen für erhöhte Datensicherheit und Schutz vor Cyberangriffen. Diese Prozesse sind unerlässlich, um Sicherheitslücken zu schließen und Datenintegrität in Unternehmen zu gewährleisten.

PRCD und Serverprüfung Worb

Die PRCD, oder Prüfung Regler Computer- und Datenverarbeitung, spielt eine wichtige Rolle in der IT-Sicherheit. Diese Prüfungen sorgen dafür, dass Server einwandfrei laufen und keine Sicherheitslücken aufweisen. Regelmäßige Prüfungen helfen, Cyberangriffe zu verhindern. In Worb haben viele Unternehmen diese Maßnahmen implementiert. Das erhöht die Sicherheit und schützt wichtige Daten.

Ein großer Vorteil der PRCD ist die systematische Erkennung von Schwachstellen. Durch genaue Analysen werden potenzielle Probleme identifiziert, bevor sie ernsthafte Schäden verursachen können. Die Serverprüfung konzentriert sich auf verschiedene Bereiche. Dazu gehören Hardware, Software und Netzwerksicherheit. Diese ganzheitliche Prüfung ist entscheidend für den Schutz vor Bedrohungen.

In Worb ist die Zusammenarbeit zwischen Unternehmen und IT-Sicherheitsexperten besonders stark. Durch diese Partnerschaften werden maßgeschneiderte Lösungen entwickelt. Diese entsprechen den spezifischen Anforderungen jedes Unternehmens. Oft werden Ergebnisse der Prüfungen in Berichten zusammengefasst. Diese Berichte helfen dabei, weitere Maßnahmen zu planen.

Die Bedeutung der PRCD und Serverprüfung ist in den letzten Jahren stark gestiegen. Mit der zunehmenden Digitalisierung steigen auch die Risiken für Cyberangriffe. Unternehmen müssen daher ständig ihre Sicherheitsprotokolle überprüfen und aktualisieren. Dies geschieht durch regelmäßige PRCDs und umfassende Prüfungen der Server. Nur so kann ein hohes Maß an Sicherheit gewährleistet werden.

Rechtliche Anforderungen und Normen

Rechtliche Anforderungen und Normen spielen eine entscheidende Rolle in der IT-Sicherheit. Diese Standards sorgen dafür, dass Daten korrekt verwaltet und geschützt werden. Ohne diese Regeln könnten Unternehmen unvorsichtig mit sensiblen Informationen umgehen. Häufig bestehen diese Normen aus nationalen und internationalen Richtlinien. Ihre Einhaltung ist oft gesetzlich vorgeschrieben.

Beispiele für solche Normen sind die DSGVO in Europa und HIPAA in den USA. Diese Vorschriften legen fest, wie Daten gespeichert, verarbeitet und weitergegeben werden dürfen. Ein Verstoß kann zu hohen Geldstrafen führen. Deshalb ist es wichtig, dass Unternehmen diese Regelungen genau kennen. Oftmals benötigen sie dafür juristische und technische Unterstützung.

Die Umsetzung dieser Anforderungen erfordert detaillierte Prüfprozesse. Unternehmen müssen sicherstellen, dass sie alle relevanten Vorschriften einhalten. Dazu können interne und externe Audits durchgeführt werden. Diese Audits helfen, Schwachstellen aufzudecken und zu beheben. Ein gutes Audit-System verbessert die allgemeine Sicherheit des Unternehmens.

Checklisten können bei der Einhaltung von Normen sehr hilfreich sein. Hier sind einige Punkte, die berücksichtigt werden sollten:

- Datenspeicherung und -sicherung

- Verschlüsselungstechnologien

- Zugriffskontrollen

- Schulung der Mitarbeiter

Diese Checkpunkte sind essenziell, um gesetzliche Anforderungen zu erfüllen. Wenn Unternehmen diese beachten, sind sie besser gegen rechtliche Probleme gewappnet.

Häufige Fehler und wie man sie vermeidet

Einer der häufigsten Fehler in der IT-Sicherheit ist die Vernachlässigung regelmäßiger Updates. Ohne aktuelle Software können Systeme anfällig für Cyberangriffe werden. Sicherzustellen, dass alle Anwendungen auf dem neuesten Stand sind, ist entscheidend. Regelmäßige Updates schließen Sicherheitslücken. Das schützt die Daten vor unbefugtem Zugriff.

Ein weiterer Fehler ist das Verwenden schwacher Passwörter. Viele Nutzer erstellen einfache Passwörter, die leicht zu knacken sind. Starke Passwörter sollten mindestens acht Zeichen haben und sowohl Buchstaben als auch Zahlen enthalten. Es ist auch sinnvoll, Sonderzeichen zu verwenden. Regelmäßiges Ändern der Passwörter erhöht die Sicherheit zusätzlich.

Die fehlende Schulung der Mitarbeiter ist ebenfalls ein großes Problem. Oft wissen die Mitarbeiter nicht, wie sie sicher mit Daten umgehen sollen. Schulungen helfen, das Bewusstsein für IT-Sicherheit zu steigern. Regelmäßige Trainings können verhindern, dass Mitarbeiter auf Phishing-Betrügereien hereinfallen. Gut geschulte Mitarbeiter sind weniger anfällig für Sicherheitsvorfälle.

Hier einige Maßnahmen zur Fehlervermeidung:

- Regelmäßige Updates einspielen

- Starke Passwörter verwenden

- Mitarbeiterschulungen durchführen

- Regelmäßige Sicherheitsüberprüfungen

Die Einhaltung dieser Maßnahmen kann viele Sicherheitsprobleme verhindern. Das sorgt für mehr Schutz und weniger Datenverluste.

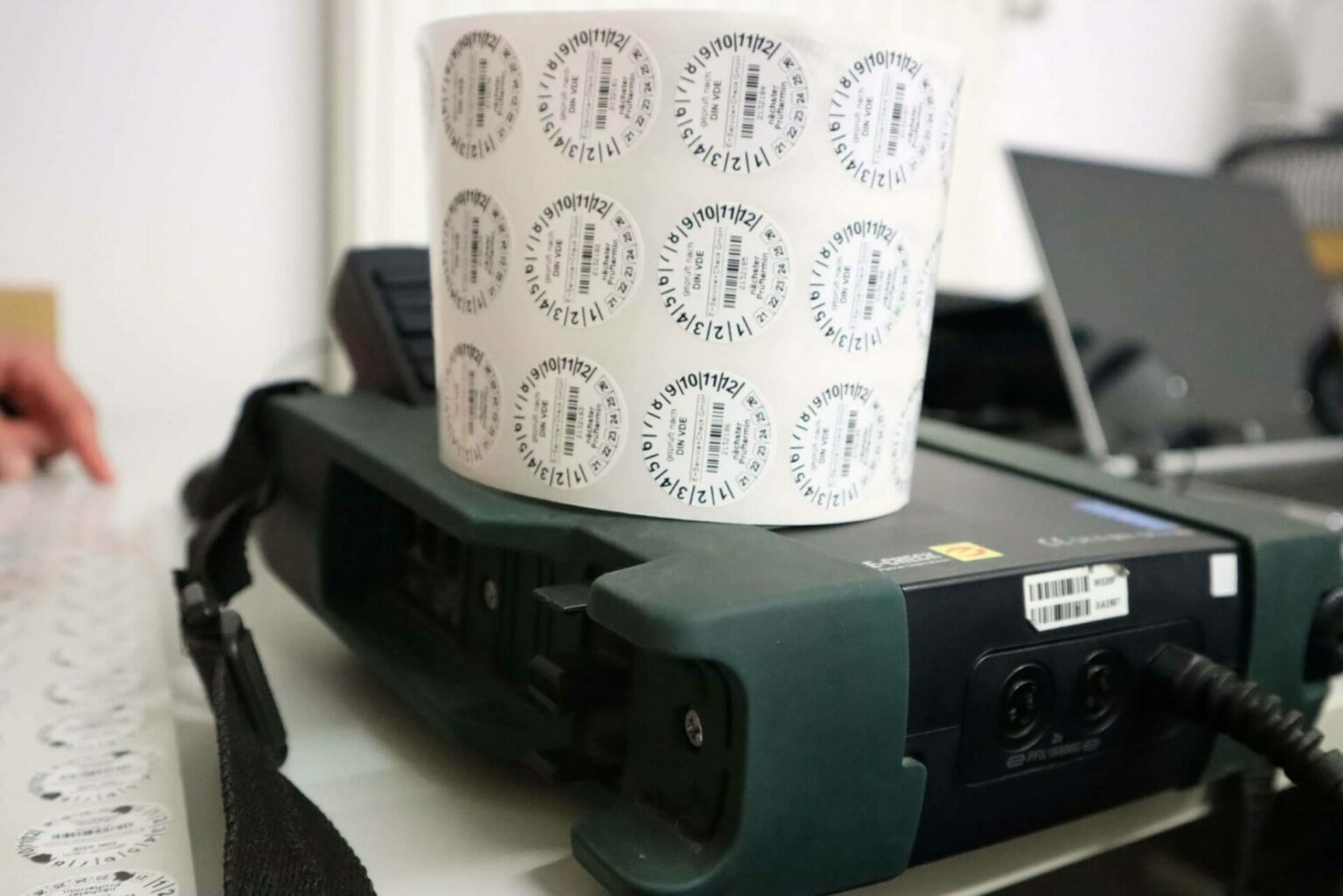

Zertifikate und Dokumentationen

Zertifikate sind wichtige Nachweise für die Einhaltung von IT-Sicherheitsstandards. Sie zeigen, dass ein Unternehmen bestimmten Anforderungen entspricht. Verschiedene Zertifikate wie ISO 27001 oder PCI DSS sind in der Branche weit verbreitet. Diese Zertifikate erhöhen das Vertrauen von Kunden und Partnern. Sie beweisen, dass ein Unternehmen sicherheitsbewusst arbeitet.

Dokumentationen sind ebenso wichtig. Sie erfassen alle Prozesse und Verfahren, die zur Sicherheit beitragen. Eine gut geführte Dokumentation hilft, Probleme schnell zu identifizieren und zu beheben. Sie ermöglicht es auch, den Überblick über durchgeführte Prüfungen zu behalten. Regelmäßige Aktualisierungen der Dokumentation sind notwendig.

Unternehmen nutzen Checklisten, um sicherzustellen, dass alle Aspekte der IT-Sicherheit berücksichtigt werden. Diese Listen umfassen häufig:

- Prüfprotokolle

- Sicherheitsrichtlinien

- Notfallpläne

- Schulungsunterlagen

Solche Checklisten sind ein nützliches Hilfsmittel im Alltag. Sie sorgen dafür, dass keine wichtigen Punkte übersehen werden.

Die Zertifizierung ist oft ein mehrstufiger Prozess. Zunächst erfolgt eine interne Prüfung. Danach folgt die externe Validierung durch eine zugelassene Zertifizierungsstelle. Diese prüft, ob alle Normen und Standards eingehalten werden. Der gesamte Prozess kann einige Monate in Anspruch nehmen.

Eine umfassende Dokumentation erleichtert auch zukünftige Prüfungen. Externe Auditoren können schnell sehen, was bereits umgesetzt wurde. Das spart Zeit und reduziert den Aufwand. Eine ordentliche Dokumentation ist daher unverzichtbar für jedes sicherheitsbewusste Unternehmen. Sie stellt sicher, dass alles nachvollziehbar und überprüfbar bleibt.

Auswahl des richtigen Dienstleisters

Bei der Auswahl eines Dienstleisters für IT-Sicherheit gibt es mehrere wichtige Kriterien. Zunächst sollte der Anbieter über entsprechende Zertifikate verfügen. Diese Nachweise zeigen, dass der Dienstleister hohe Standards erfüllt. Ein vertrauenswürdiger Anbieter sollte auch transparente Preisstrukturen bieten. So können Überraschungen vermieden werden.

Erfahrungen und Referenzen spielen eine große Rolle. Ein Dienstleister mit vielen positiven Bewertungen und erfolgreichen Projekten ist oft die bessere Wahl. Fragen Sie nach Referenzen und schauen Sie sich die Erfahrungen anderer Kunden an. Dies gibt einen guten Einblick in die Zuverlässigkeit des Anbieters. Ein bewährter Dienstleister kann viel Sicherheit bieten.

Die angebotenen Dienstleistungen sollten genau zu den Anforderungen Ihres Unternehmens passen. Jeder Betrieb hat unterschiedliche Bedürfnisse. Einige benötigen vor allem Datenschutzlösungen, andere einen umfassenden Schutz vor Cyberangriffen. Prüfen Sie die Leistungsangebote des Dienstleisters genau. Wählen Sie einen Anbieter, der Ihre speziellen Bedürfnisse abdeckt.

Guter Kundenservice ist ebenfalls wichtig. Im Notfall sollte der Dienstleister schnell reagieren können. Eine ständige Erreichbarkeit und kompetente Ansprechpartner sind hier essenziell. Stellen Sie sicher, dass der Anbieter auch außerhalb der regulären Arbeitszeiten Unterstützung bietet. Ein verlässlicher Support kann entscheidend sein.

Achten Sie auch auf Zusatzleistungen. Einige Dienstleister bieten Schulungen für Mitarbeiter oder regelmäßige Sicherheitsüberprüfungen. Solche Zusatzleistungen können den Gesamtschutz Ihres Unternehmens verbessern. Wählen Sie einen Anbieter, der mehr als nur die Grunddienstleistungen bietet. So sind Sie umfassend geschützt.

Hauptpunkte

- Wählen Sie einen zertifizierten IT-Sicherheitsdienstleister aus.

- Prüfen Sie die Erfahrungen und Referenzen des Dienstleisters.

- Stellen Sie sicher, dass die Dienstleistungen Ihren Bedürfnissen entsprechen.

- Guter Kundenservice und ständiger Support sind unerlässlich.

- Achten Sie auf zusätzliche Leistungen wie Schulungen und Überprüfungen.

Häufig gestellte Fragen

Hier sind einige häufig gestellte Fragen und Antworten zum Thema IT-Sicherheit und Auswahl des richtigen Dienstleisters. Diese sollen Ihnen helfen, das Thema besser zu verstehen und fundierte Entscheidungen zu treffen.

1. Warum sind IT-Sicherheitszertifikate wichtig?

IT-Sicherheitszertifikate zeigen, dass ein Anbieter hohe Sicherheitsstandards erfüllt. Solche Zertifikate wie ISO 27001 oder PCI DSS erhöhen das Vertrauen von Kunden und Partnern.

Ohne Zertifikate könnten Unternehmen Probleme mit Datenverlust oder Cyberangriffen haben. Zertifizierungen stellen sicher, dass ein Dienstleister fortschrittliche Sicherheitsmaßnahmen einhält.

2. Was sollte ich bei der Auswahl eines IT-Dienstleisters beachten?

Wählen Sie einen Anbieter mit guten Referenzen und viel Erfahrung. Prüfen Sie auch, ob die angebotenen Dienstleistungen zu Ihren Anforderungen passen.

Stellen Sie sicher, dass der Anbieter transparente Preisstrukturen bietet und bei Problemen leicht erreichbar ist. Ein guter Kundenservice ist ebenfalls wichtig.

3. Wie oft sollten IT-Sicherheitsprüfungen durchgeführt werden?

Regelmäßige IT-Sicherheitsprüfungen sind wichtig, um Sicherheitslücken schnell zu erkennen. Viele Unternehmen führen diese Prüfungen jährlich oder halbjährlich durch.

Eine häufigere Überprüfung kann für Unternehmen, die mit sensiblen Daten arbeiten, sinnvoll sein. Regelmäßige Prüfungen sorgen dafür, dass alle Systeme sicher bleiben.

4. Was sind die gängigsten IT-Sicherheitsnormen?

Die beliebtesten IT-Sicherheitsnormen sind ISO 27001 und PCI DSS. Diese Normen legen genaue Richtlinien für den Umgang mit und den Schutz von Daten fest.

Ein weiteres Beispiel ist die DSGVO, die den Datenschutz in der EU regelt. Diese Normen schaffen eine sichere Umgebung für die Datenverwaltung.

5. Wie sinnvoll sind Mitarbeiterschulungen im Bereich IT-Sicherheit?

Mitarbeiterschulungen sind entscheidend, um das Bewusstsein für IT-Sicherheit zu erhöhen. Gut geschulte Mitarbeiter können Phishing-Angriffe besser erkennen und verhindern.

Schulungen sollten regelmäßig durchgeführt werden, um die Mitarbeiter auf dem neuesten Stand zu halten. Ein gut informiertes Team trägt erheblich zur allgemeinen Sicherheit des Unternehmens bei.

Schlussfolgerung

Die Auswahl des richtigen IT-Dienstleisters ist entscheidend für die Sicherheit Ihres Unternehmens. Mit den richtigen Zertifikaten und einem starken Kundenservice können Sicherheitsrisiken minimiert werden. Regelmäßige Schulungen und Prüfungen tragen zur dauerhaften Sicherheit bei.

Durch das Beachten der genannten Punkte können Unternehmen Cyberangriffe besser abwehren. Gut dokumentierte Prozesse und regelmäßige Audits sorgen für ein hohes Maß an Datensicherheit. Vertrauen Sie auf erfahrene und zuverlässige Dienstleister, um Ihre IT-Infrastruktur zu schützen.